https://ctftime.org/event/1376

Rev

ML

challenge 第一行是 /usr/bin/camlrunm,搜尋一下發現是 https://mosml.org/ 的 byte code。

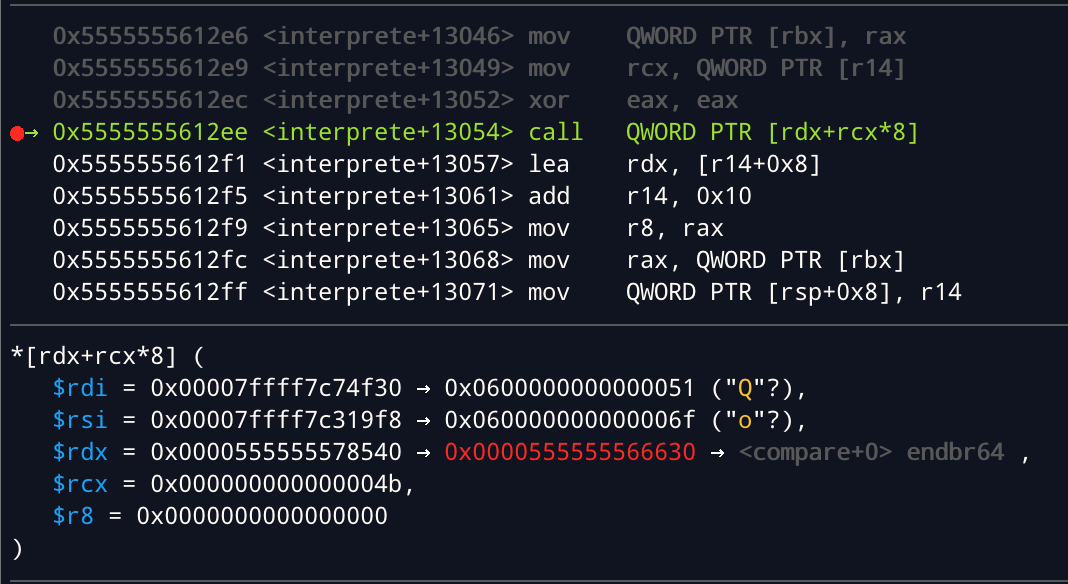

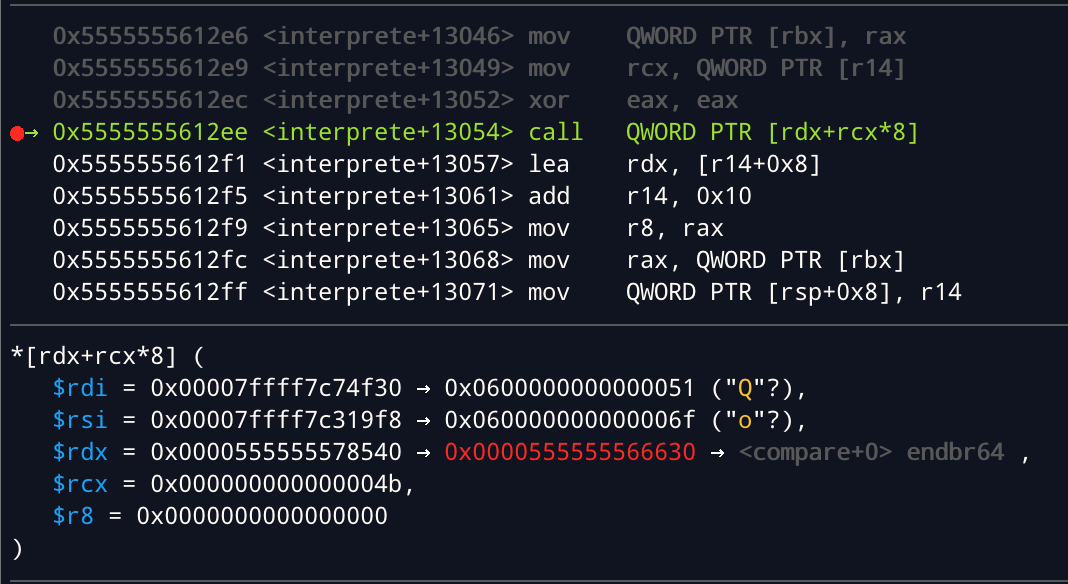

安裝完成後,使用 gdb 動態 debug,發現它是個 flag checker,輸入 ABCDEFGHIJKLMNOPQRSTUV 並在 0x5555555612ee 設定 breakpoint ,即可還原 flag。

https://ctftime.org/event/1376

challenge 第一行是 /usr/bin/camlrunm,搜尋一下發現是 https://mosml.org/ 的 byte code。

安裝完成後,使用 gdb 動態 debug,發現它是個 flag checker,輸入 ABCDEFGHIJKLMNOPQRSTUV 並在 0x5555555612ee 設定 breakpoint ,即可還原 flag。